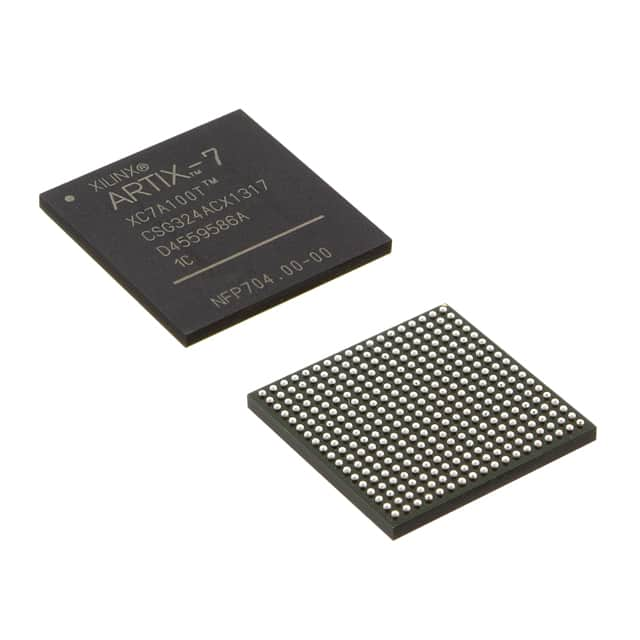

رقاقة IC الأصلية القابلة للبرمجة XCVU440-2FLGA2892I IC FPGA 1456 I/O 2892FCBGA

سمات المنتج

| يكتب | وصف |

| فئة | الدوائر المتكاملة (ICs) |

| MFR | ايه ام دي زيلينكس |

| مسلسل | Virtex® UltraScale™ |

|

| صندوق |

| ستاندردد الحزمة | 1 |

| حالة المنتج | نشيط |

| عدد المختبرات/المراكز التجارية | 316620 |

| عدد العناصر المنطقية/الخلايا | 5540850 |

| إجمالي بتات ذاكرة الوصول العشوائي | 90726400 |

| عدد الإدخال/الإخراج | 1456 |

| الجهد – العرض | 0.922 فولت ~ 0.979 فولت |

| نوع التركيب | سطح جبل |

| درجة حرارة التشغيل | -40 درجة مئوية ~ 100 درجة مئوية (تي جي) |

| الحزمة / القضية | 2892-BBGA، FCBGA |

| حزمة جهاز المورد | 2892-FCBGA (55×55) |

| رقم المنتج الأساسي | XCVU440 |

استخدام FPGAs كمعالجات حركة المرور لأمن الشبكة

يتم تشفير حركة المرور من وإلى أجهزة الأمان (جدران الحماية) على مستويات متعددة، وتتم معالجة التشفير/فك التشفير L2 (MACSec) في عقد شبكة طبقة الارتباط (L2) (المحولات وأجهزة التوجيه).تتضمن المعالجة خارج طبقة L2 (طبقة MAC) عادةً تحليلًا أعمق وفك تشفير نفق L3 (IPSec) وحركة مرور SSL مشفرة مع حركة مرور TCP/UDP.تتضمن معالجة الحزم تحليل وتصنيف الحزم الواردة ومعالجة كميات كبيرة من حركة المرور (1-20M) مع إنتاجية عالية (25-400Gb/s).

نظرًا للعدد الكبير من موارد الحوسبة (النوى) المطلوبة، يمكن استخدام وحدات NPU لمعالجة الحزم ذات السرعة العالية نسبيًا، ولكن زمن الوصول المنخفض ومعالجة حركة المرور القابلة للتطوير عالية الأداء غير ممكنة لأنه تتم معالجة حركة المرور باستخدام نوى MIPS/RISC وجدولة هذه النوى على أساس توافرها أمر صعب.يمكن أن يؤدي استخدام أجهزة الأمان المستندة إلى FPGA إلى القضاء بشكل فعال على هذه القيود المفروضة على البنى المعتمدة على وحدة المعالجة المركزية (CPU) ووحدة NPU (NPU).

المعالجة الأمنية على مستوى التطبيق في FPGAs

تعتبر FPGAs مثالية لمعالجة الأمان المضمنة في جدران الحماية من الجيل التالي لأنها تلبي بنجاح الحاجة إلى أداء أعلى ومرونة وتشغيل منخفض الكمون.بالإضافة إلى ذلك، يمكن لـ FPGAs أيضًا تنفيذ وظائف الأمان على مستوى التطبيق، والتي يمكنها توفير موارد الحوسبة بشكل أكبر وتحسين الأداء.

تتضمن الأمثلة الشائعة لمعالجة أمان التطبيقات في FPGAs

- محرك تفريغ TTCP

- مطابقة التعبير العادي

- معالجة التشفير غير المتماثل (PKI).

- معالجة TLS

تقنيات الأمان من الجيل التالي باستخدام FPGAs

العديد من الخوارزميات غير المتماثلة الموجودة معرضة للخطر من قبل أجهزة الكمبيوتر الكمومية.تعد خوارزميات الأمان غير المتماثلة مثل RSA-2K وRSA-4K وECC-256 وDH وECCDH هي الأكثر تأثراً بتقنيات الحوسبة الكمومية.ويجري استكشاف تطبيقات جديدة للخوارزميات غير المتماثلة وتوحيد NIST.

تتضمن المقترحات الحالية للتشفير ما بعد الكمي طريقة التعلم بالحلقة عند الخطأ (R-LWE) لـ

- تشفير المفتاح العام (PKC)

- التوقيعات الرقمية

- إنشاء المفتاح

يتضمن التنفيذ المقترح لتشفير المفتاح العام بعض العمليات الرياضية المعروفة (TRNG، وأخذ عينات الضوضاء الغوسية، والجمع متعدد الحدود، وتقسيم الكمي متعدد الحدود الثنائي، والضرب، وما إلى ذلك).يتوفر FPGA IP للعديد من هذه الخوارزميات أو يمكن تنفيذه بكفاءة باستخدام كتل بناء FPGA، مثل محركات DSP وAI (AIE) في أجهزة Xilinx الحالية والجيل القادم.

يصف هذا المستند التقني تنفيذ أمان L2-L7 باستخدام بنية قابلة للبرمجة يمكن نشرها لتسريع الأمان في شبكات الحافة/الوصول وجدران الحماية من الجيل التالي (NGFW) في شبكات المؤسسات.