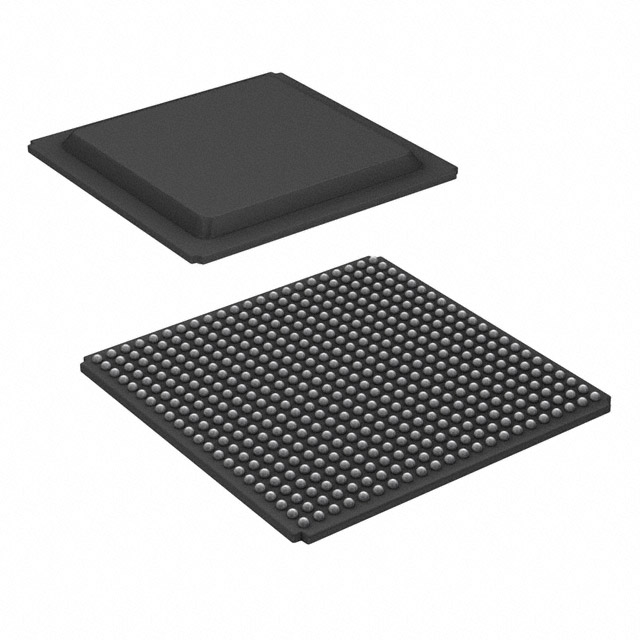

المكونات الإلكترونية رقائق IC الدوائر المتكاملة XC7A75T-2FGG484I IC FPGA 285 I/O 484FBGA

سمات المنتج

| يكتب | وصف |

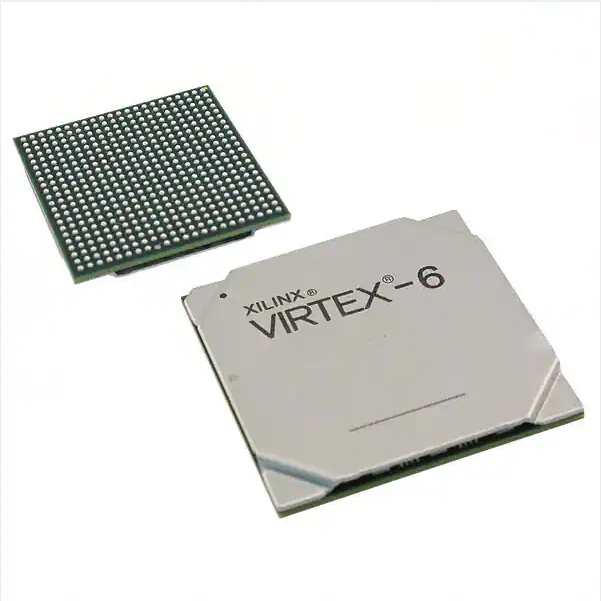

| فئة | الدوائر المتكاملة (ICs)مغروسFPGAs (مصفوفة البوابة الميدانية القابلة للبرمجة) |

| MFR | ايه ام دي زيلينكس |

| مسلسل | المادة-7 |

| طَرد | صينية |

| الحزمة القياسية | 60 |

| حالة المنتج | نشيط |

| عدد المختبرات/المراكز التجارية | 5900 |

| عدد العناصر المنطقية/الخلايا | 75520 |

| إجمالي بتات ذاكرة الوصول العشوائي | 3870720 |

| عدد الإدخال/الإخراج | 285 |

| الجهد – العرض | 0.95 فولت ~ 1.05 فولت |

| نوع التركيب | سطح جبل |

| درجة حرارة التشغيل | -40 درجة مئوية ~ 100 درجة مئوية (تي جي) |

| الحزمة / القضية | 484-بغا |

| حزمة جهاز المورد | 484-FBGA (23×23) |

| رقم المنتج الأساسي | XC7A75 |

الأجهزة التكيفية هي الخيار المثالي

إن استخدام أجهزة Xilinx في أجهزة الأمان من الجيل التالي لا يعالج مشكلات الإنتاجية وزمن الوصول فحسب، بل تشمل المزايا الأخرى تمكين التقنيات الجديدة مثل نماذج التعلم الآلي، وSecure Access Service Edge (SASE)، والتشفير بعد الكم.

توفر أجهزة Xilinx منصة مثالية لتسريع الأجهزة لهذه التقنيات، حيث لا يمكن تلبية متطلبات الأداء من خلال تطبيقات البرامج فقط.تعمل Xilinx باستمرار على تطوير وتحديث IP والأدوات والبرامج والتصميمات المرجعية لحلول أمان الشبكات الحالية والجيل القادم.

بالإضافة إلى ذلك، توفر أجهزة Xilinx بنيات ذاكرة رائدة في الصناعة مع تصنيف تدفق IP للبحث الناعم، مما يجعلها الخيار الأفضل لتطبيقات أمان الشبكة وجدار الحماية.

استخدام FPGAs كمعالجات حركة المرور لأمن الشبكة

يتم تشفير حركة المرور من وإلى أجهزة الأمان (جدران الحماية) على مستويات متعددة، وتتم معالجة التشفير/فك التشفير L2 (MACSec) في عقد شبكة طبقة الارتباط (L2) (المحولات وأجهزة التوجيه).تتضمن المعالجة خارج طبقة L2 (طبقة MAC) عادةً تحليلًا أعمق وفك تشفير نفق L3 (IPSec) وحركة مرور SSL مشفرة مع حركة مرور TCP/UDP.تتضمن معالجة الحزم تحليل وتصنيف الحزم الواردة ومعالجة كميات كبيرة من حركة المرور (1-20M) مع إنتاجية عالية (25-400Gb/s).

نظرًا للعدد الكبير من موارد الحوسبة (النوى) المطلوبة، يمكن استخدام وحدات NPU لمعالجة الحزم ذات السرعة العالية نسبيًا، ولكن زمن الوصول المنخفض ومعالجة حركة المرور القابلة للتطوير عالية الأداء غير ممكنة لأنه تتم معالجة حركة المرور باستخدام نوى MIPS/RISC وجدولة هذه النوى على أساس توافرها أمر صعب.يمكن أن يؤدي استخدام أجهزة الأمان المستندة إلى FPGA إلى القضاء بشكل فعال على هذه القيود المفروضة على البنى المعتمدة على وحدة المعالجة المركزية (CPU) ووحدة NPU (NPU).

المعالجة الأمنية على مستوى التطبيق في FPGAs

تعتبر FPGAs مثالية لمعالجة الأمان المضمنة في جدران الحماية من الجيل التالي لأنها تلبي بنجاح الحاجة إلى أداء أعلى ومرونة وتشغيل منخفض الكمون.بالإضافة إلى ذلك، يمكن لـ FPGAs أيضًا تنفيذ وظائف الأمان على مستوى التطبيق، والتي يمكنها توفير موارد الحوسبة بشكل أكبر وتحسين الأداء.

تتضمن الأمثلة الشائعة لمعالجة أمان التطبيقات في FPGAs

- محرك تفريغ TTCP

- مطابقة التعبير العادي

- معالجة التشفير غير المتماثل (PKI).

- معالجة TLS